Studi Kasus, Menangani Serangan DDoS dengan MikroTik di Jaringan Kantor

Telepon berdering tepat pukul 10 pagi. Nomor kantor client. Saya angkat dengan firasat buruk.

Di artikel ini, kita membahas DDoS di MikroTik secara praktis agar kamu paham konteks dan penerapannya.

“Pak, internet kantor mati total. Semua orang tidak bisa kerja.”

Saya langsung remote ke router utama mereka. MikroTik RB750Gr3. Layar Winbox menunjukkan sesuatu yang membuat perut saya mulas. CPU usage 100%. Interface WAN dipenuhi traffic masuk yang tidak wajar. Ratusan ribu koneksi per detik dari berbagai IP address yang tidak saya kenal.

Ini bukan gangguan biasa. Ini serangan DDoS.

Kronologi serangan

Client ini adalah perusahaan ekspor dengan sekitar 50 pengguna. Jaringan mereka sederhana. Satu router MikroTik sebagai gateway, terhubung langsung ke ISP dengan IP publik statis. Selama ini tidak pernah ada masalah berarti.

Serangan dimulai sekitar pukul 09:30. Awalnya, karyawan mengeluh internet “lambat”. Dalam 15 menit, lambat berubah menjadi “tidak bisa sama sekali”. Email tidak terkirim. Video call dengan buyer luar negeri terputus. Operasional lumpuh.

Identifikasi awal

Saya login ke MikroTik via Winbox menggunakan koneksi LAN langsung. Ini langkah pertama yang krusial. Jangan coba remote via WAN saat serangan berlangsung karena koneksi pasti tidak stabil.

/system resource printOutput menunjukkan:

- CPU: 100%

- Free Memory: hampir habis

- Uptime: stabil (berarti router tidak restart sendiri)

Selanjutnya, saya cek connection tracking:

/ip firewall connection print count-onlyHasilnya mengejutkan. Lebih dari 65.000 koneksi aktif. Untuk jaringan 50 orang, angka normal adalah sekitar 2.000 hingga 5.000.

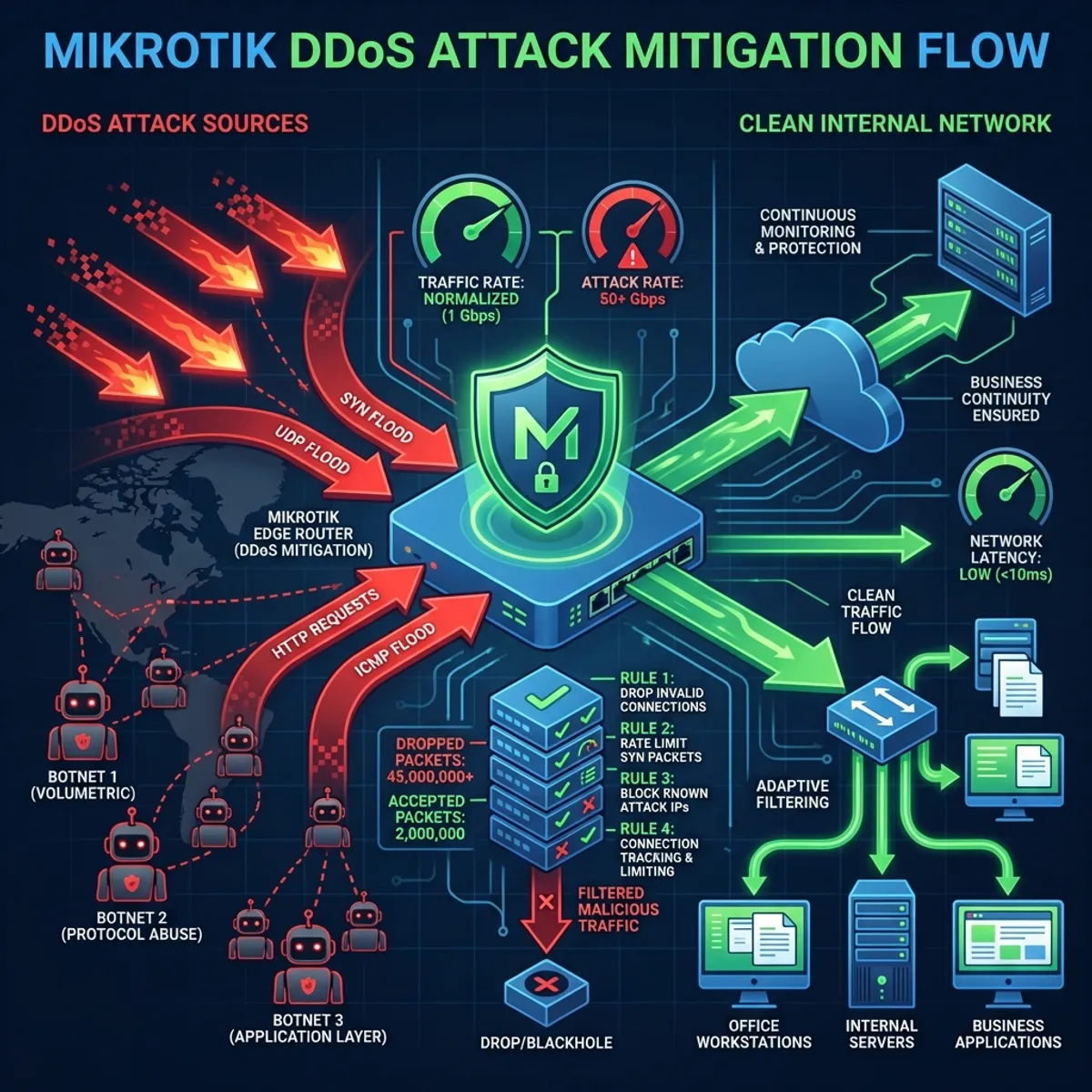

Jenis serangan

Dari analisis traffic, saya menyimpulkan ini adalah SYN Flood Attack. Penyerang mengirim ribuan paket SYN (permintaan koneksi TCP) tanpa pernah menyelesaikan handshake. Router kewalahan melacak semua “koneksi setengah jadi” ini.

/tool torch interface=ether1-WANIP sumber bermacam macam. Kemungkinan besar spoofed atau dari botnet. Tidak ada gunanya memblokir satu per satu.

Langkah mitigasi darurat

Saat serangan berlangsung, prioritas utama adalah mengembalikan konektivitas untuk pengguna internal. Optimisasi bisa dilakukan nanti.

Langkah 1: batasi connection tracking

MikroTik memiliki limit default untuk jumlah koneksi yang bisa di-track. Saya perlu menyesuaikan dan menambahkan timeout lebih agresif.

/ip firewall connection tracking

set tcp-syn-sent-timeout=5s

set tcp-syn-received-timeout=5s

set tcp-established-timeout=30m

set tcp-close-timeout=10s

set tcp-close-wait-timeout=10sDengan memperpendek timeout untuk koneksi yang tidak selesai, router bisa “melupakan” koneksi sampah lebih cepat.

Langkah 2: aktifkan syn flood protection

MikroTik punya fitur built in untuk ini:

/ip settings set tcp-syncookies=yesSYN cookies memungkinkan router menangani permintaan SYN tanpa menyimpan state di memory sampai handshake selesai. Ini sangat efektif melawan SYN flood.

Langkah 3: rate limiting dengan firewall

Saya membuat rule untuk membatasi jumlah koneksi baru per IP:

/ip firewall filter

add chain=input protocol=tcp tcp-flags=syn connection-state=new \

src-address-list=syn-flood action=drop

add chain=input protocol=tcp tcp-flags=syn connection-state=new \

connection-limit=30,32 action=add-src-to-address-list \

address-list=syn-flood address-list-timeout=1dLogikanya sederhana. Jika satu IP membuat lebih dari 30 koneksi baru secara bersamaan, IP tersebut masuk ke blacklist selama 1 hari.

Langkah 4: drop invalid connections

Koneksi yang tidak valid (malformed packets) sering digunakan dalam serangan. Buang saja.

/ip firewall filter

add chain=input connection-state=invalid action=drop

add chain=forward connection-state=invalid action=dropPastikan rule ini berada di posisi atas dalam chain firewall.

Hasil setelah mitigasi

Dalam 10 menit setelah konfigurasi diterapkan, CPU usage turun dari 100% ke sekitar 40%. Koneksi aktif turun drastis ke angka 8.000. Masih di atas normal, tapi router sudah bisa bernapas.

Internet kantor kembali online. Karyawan bisa bekerja lagi. Video call dilanjutkan.

Serangan masih berlangsung selama beberapa jam, tapi router sudah mampu menyaring traffic sampah dan memprioritaskan traffic legitimate.

Investigasi pasca serangan

Setelah situasi stabil, saya melakukan analisis lebih dalam.

Mengapa mereka diserang?

Ini pertanyaan yang sering muncul. Jawabannya bisa bermacam macam.

- Random scan: Botnet sering scan range IP dan menyerang siapa saja yang terlihat “lemah”

- Kompetitor: Di industri tertentu, DDoS disewa untuk menjatuhkan kompetitor

- Extortion: Penyerang minta tebusan untuk menghentikan serangan

Dalam kasus ini, tidak ada permintaan tebusan. Kemungkinan besar random attack dari botnet.

Apa yang bisa diperbaiki?

Saya memberikan rekomendasi jangka panjang:

-

Hubungi ISP: ISP besar biasanya punya layanan DDoS protection di level upstream. Lebih efektif daripada mengandalkan router saja.

-

Pertimbangkan Cloudflare atau layanan serupa: Untuk layanan web yang kritis, menempatkan Cloudflare di depan bisa menyaring serangan sebelum sampai ke jaringan. Saya sudah menulis tentang Cloudflare Tunnel sebagai alternatif port forwarding yang lebih aman.

-

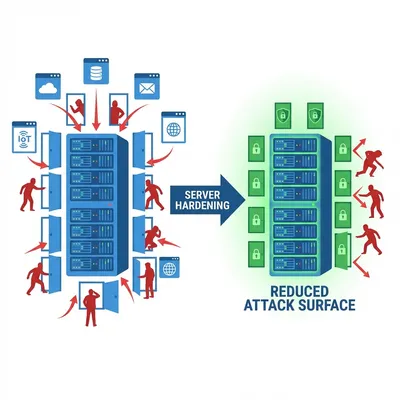

Segmentasi jaringan: Pisahkan server publik dari jaringan internal. Jika ada serangan, dampaknya lebih terkontrol.

-

Monitoring proaktif: Setup alert untuk CPU usage dan connection count yang tidak wajar.

Konfigurasi firewall lengkap untuk proteksi DDOS

Berikut template konfigurasi yang saya gunakan sebagai baseline untuk client dengan eksposur internet:

# Basic DDoS Protection for MikroTik

# Enable SYN Cookies

/ip settings set tcp-syncookies=yes

# Connection Tracking Optimization

/ip firewall connection tracking

set tcp-syn-sent-timeout=5s

set tcp-syn-received-timeout=5s

set tcp-established-timeout=1h

set tcp-close-timeout=10s

set tcp-close-wait-timeout=10s

set tcp-fin-wait-timeout=10s

set tcp-last-ack-timeout=10s

set tcp-time-wait-timeout=10s

# Firewall Filter Rules

/ip firewall filter

# Drop invalid connections

add chain=input connection-state=invalid action=drop comment="Drop Invalid"

add chain=forward connection-state=invalid action=drop

# Accept established and related

add chain=input connection-state=established,related action=accept

add chain=forward connection-state=established,related action=accept

# ICMP rate limit

add chain=input protocol=icmp limit=10,20:packet action=accept

add chain=input protocol=icmp action=drop

# SYN Flood Protection

add chain=input protocol=tcp tcp-flags=syn connection-state=new \

src-address-list=syn-flood action=drop comment="Drop SYN Flood"

add chain=input protocol=tcp tcp-flags=syn connection-state=new \

connection-limit=30,32 action=add-src-to-address-list \

address-list=syn-flood address-list-timeout=1d

# Port scan detection

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list \

address-list=port-scanners address-list-timeout=2w

add chain=input src-address-list=port-scanners action=drop

# Accept from LAN

add chain=input in-interface=bridge-LAN action=accept

# Drop everything else on input

add chain=input action=drop comment="Drop All Other Input"Sesuaikan nilai limit berdasarkan ukuran jaringan dan behavior normal traffic kamu.

Pelajaran dari kejadian ini

Setelah insiden ini, ada beberapa hal yang saya refleksikan.

Pertama, tidak ada jaringan yang terlalu kecil untuk diserang. Client ini bukan perusahaan besar. Mereka tidak punya data sensitif yang terekspos. Tapi mereka tetap menjadi target.

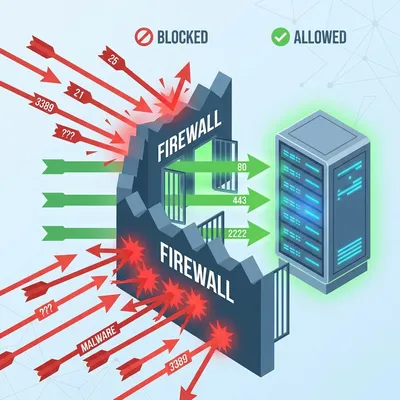

Kedua, pertahanan berlapis itu penting. MikroTik RouterOS adalah router yang capable, tapi satu device tidak bisa menangani semuanya. Kombinasikan dengan proteksi di level ISP dan layanan cloud jika memungkinkan.

Ketiga, dokumentasi konfigurasi sangat membantu. Saya bisa cepat bertindak karena sudah familiar dengan topologi jaringan mereka. Bayangkan jika saya harus mempelajari dari nol saat serangan berlangsung.

Keamanan jaringan adalah topik yang luas. Jika kamu mengelola server Linux, pastikan juga sudah menerapkan best practice hardening sebagai lapisan pertahanan tambahan.

Penutup

Serangan DDoS tidak lagi eksklusif untuk perusahaan raksasa. Dengan botnet yang murah disewa dan tools yang mudah diakses, siapa pun bisa menjadi target.

MikroTik RouterOS menyediakan tools yang cukup powerful untuk mitigasi dasar. Tapi ingat, ini adalah pertahanan garis depan, bukan solusi lengkap. Berkolaborasi dengan ISP dan mempertimbangkan layanan proteksi tambahan adalah langkah bijak untuk jaringan yang kritis.

Yang terpenting, jangan tunggu sampai diserang baru bertindak. Konfigurasi proteksi dasar sekarang, sebelum kamu menerima telepon panik di pagi hari seperti yang saya alami.

Semoga pembahasan DDoS di MikroTik ini membantu kamu mengambil keputusan yang lebih tepat di lapangan.

Checklist Implementasi

- Uji langkah di lab terlebih dulu sebelum produksi.

- Dokumentasikan konfigurasi, versi, dan langkah rollback.

- Aktifkan monitoring + alert untuk komponen yang diubah.

- Audit akses dan terapkan prinsip least privilege.

Referensi Resmi

Butuh Bantuan?

Jika ingin implementasi aman di produksi, saya bisa bantu assessment, eksekusi, dan hardening.

Hubungi SayaTentang Penulis

Kamandanu Wijaya

IT Infrastructure & Network Administrator

Administrator infrastruktur & jaringan dengan pengalaman enterprise 14+ tahun, fokus stabilitas, keamanan, dan automasi.

Sertifikasi: Google IT Support, Cisco Networking Academy, DevOps.

Lihat ProfilButuh Solusi IT?

Tim DoWithSudo siap membantu setup server, VPS, dan sistem keamanan lo.

Hubungi Kami