Cloudflare Tunnel vs Port Forwarding, Mengapa Saya Berhenti Membuka Port di Router

Malam itu, saya sedang duduk santai di depan laptop sambil menyeruput kopi. Notifikasi email masuk. Dari ISP. Subjeknya singkat tapi menohok “Peringatan: Aktivitas mencurigakan terdeteksi dari IP Anda.”

Di artikel ini, kita membahas Cloudflare Tunnel secara praktis agar kamu paham konteks dan penerapannya.

Jantung saya berdegup. Saya langsung membuka router admin panel. Dan benar saja, log firewall dipenuhi ribuan percobaan koneksi ke port 22 dan port 80 yang saya forward untuk akses homelab dari luar.

“Siapa yang tahu IP saya?” pikir saya. Jawaban singkatnya semua orang. Atau lebih tepatnya, semua bot scanner di internet.

Kejadian itu mengubah cara pandang saya tentang remote access. Saya menyadari bahwa membuka port di router yang selama ini saya anggap “cara standar”, sebenarnya adalah mengundang masalah. Malam itu juga, saya mulai mencari alternatif. Dan saya menemukan Cloudflare Tunnel.

Anatomi masalah: apa yang salah dengan port forwarding?

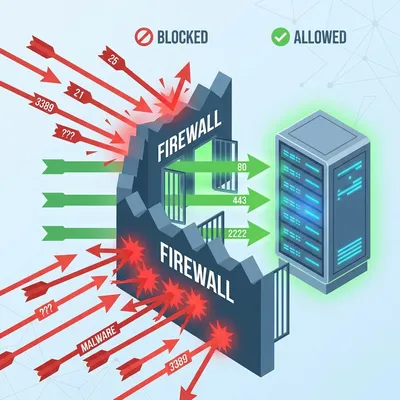

Sebelum kita bicara solusi, mari kita bedah dulu mengapa port forwarding bisa berbahaya.

Cara kerja port forwarding

Ketika kamu membuka port di router (misalnya port 80 atau 443), kamu pada dasarnya membuat “lubang” di firewall NAT. Traffic dari internet bisa langsung masuk ke server di jaringan lokal kamu.

Internet → Router (Port 80 terbuka) → Server Lokal (192.168.1.100:80)Ini bekerja. Tapi masalahnya:

- IP Publik kamu terekspos langsung. Siapa pun bisa scan dan menemukan port yang terbuka.

- Tidak ada lapisan autentikasi tambahan. Kalau aplikasi kamu punya vulnerability, penyerang langsung masuk.

- Zero visibility. Kamu tidak tahu siapa yang mengakses sampai terlambat.

Saya pernah menangani kasus client yang homelabnya dijadikan bagian dari botnet mining cryptocurrency. Penyebabnya? Port 22 terbuka dengan password SSH yang lemah. Klasik, tapi masih terjadi di 2025.

Realita di lapangan

Banyak sysadmin termasuk saya dulu berpikir “Ah, IP residential saya siapa yang peduli? Ini cuma homelab kecil.”

Salah besar.

Bot scanner tidak peduli kamu siapa. Mereka scan seluruh range IP, 24/7, mencari port terbuka. Shodan, Censys, dan ribuan scanner liar di luar sana terus bekerja. IP rumah kamu bukan pengecualian.

Saya cek log router setelah kejadian itu. Dalam 24 jam, ada lebih dari 4.000 percobaan koneksi ke berbagai port. Ini bukan paranoia, ini fakta.

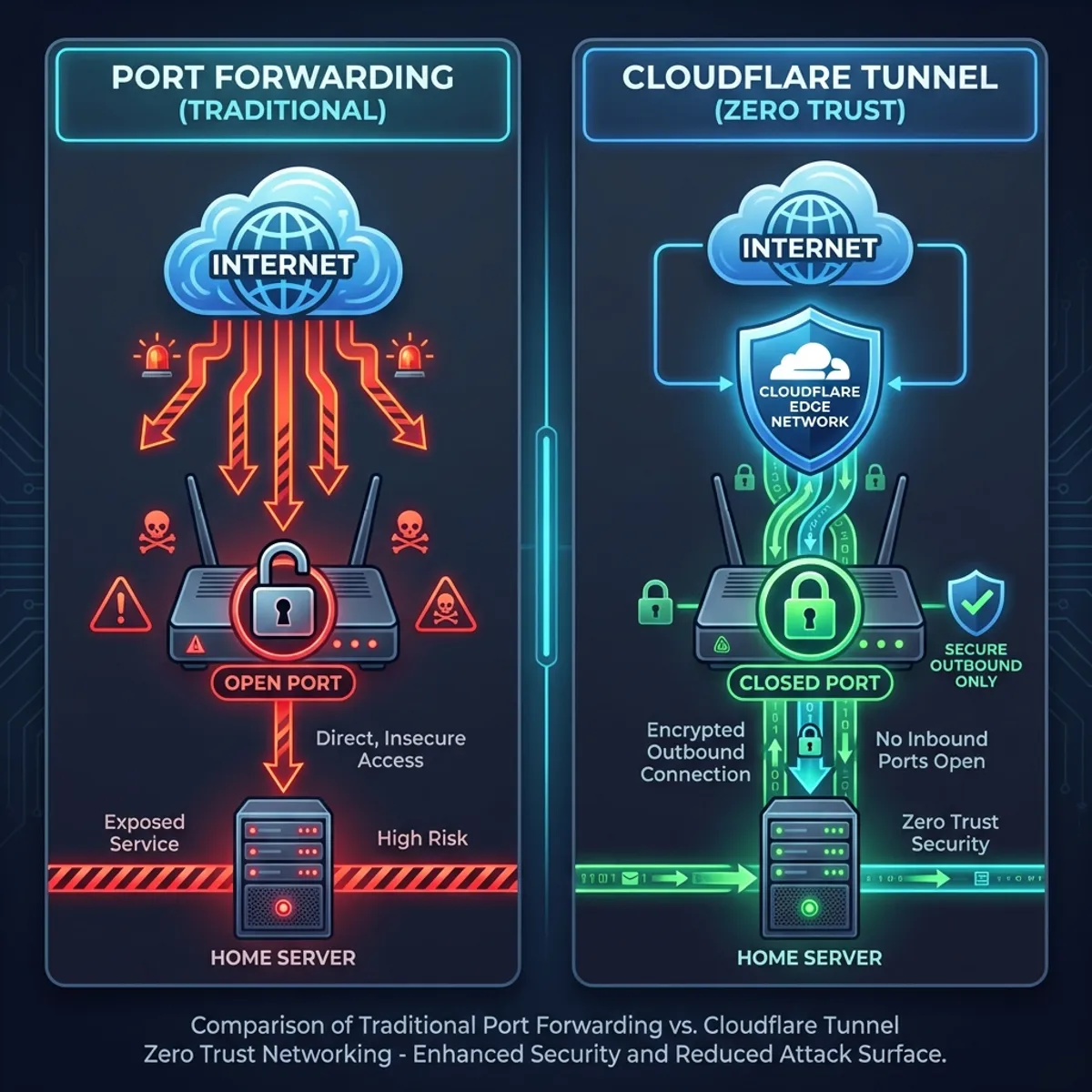

Cloudflare tunnel: pendekatan yang berbeda

Cloudflare Tunnel (dulu bernama Argo Tunnel) adalah layanan yang memungkinkan kamu mengekspos layanan lokal ke internet tanpa membuka port sama sekali di router.

Cara kerjanya

Alih-alih menunggu koneksi masuk, Cloudflare Tunnel bekerja secara outbound. Server kamu yang menginisiasi koneksi ke jaringan Cloudflare, bukan sebaliknya.

Server Lokal → cloudflared daemon → Cloudflare Edge → InternetDari perspektif firewall router:

- Tidak ada port terbuka ke internet

- Traffic keluar (outbound) ke Cloudflare seperti browsing biasa

- Cloudflare yang menghandle koneksi masuk dan meneruskannya via tunnel

Ini adalah prinsip Zero Trust Networking. Kamu tidak mempercayai jaringan, kamu memverifikasi setiap koneksi.

Keuntungan utama

- IP Publik tidak terekspos. Pengunjung hanya melihat IP Cloudflare.

- Built in DDoS protection. Cloudflare memfilter traffic sebelum sampai ke kamu.

- Automatic HTTPS. Sertifikat SSL gratis dan otomatis.

- Access Control. Bisa tambahkan autentikasi (email OTP, SSO, dll) tanpa ubah aplikasi.

- Zero config di router. Tidak perlu sentuh NAT atau port forwarding sama sekali.

Implementasi Cloudflare tunnel: step by step

Berikut langkah praktis yang saya gunakan untuk setup Cloudflare Tunnel di homelab.

Prasyarat

- Domain yang sudah ditambahkan ke Cloudflare (bahkan domain gratis bisa)

- Server Linux dengan akses sudo

- Akun Cloudflare (tier gratis sudah cukup)

Langkah 1: install cloudflared

# Untuk Debian/Ubuntu

curl -L https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64.deb -o cloudflared.deb

sudo dpkg -i cloudflared.debVerifikasi instalasi:

cloudflared --versionLangkah 2: login ke Cloudflare

cloudflared tunnel loginIni akan membuka browser untuk autentikasi. Pilih domain yang ingin kamu gunakan.

Langkah 3: buat tunnel

cloudflared tunnel create homelab tunnelCatat UUID tunnel yang dihasilkan. Ini akan digunakan untuk konfigurasi.

Langkah 4: konfigurasi tunnel

Buat file konfigurasi di ~/.cloudflared/config.yml:

tunnel: <UUID-TUNNEL-KAMU>

credentials-file: /home/<USER>/.cloudflared/<UUID>.json

ingress:

# Aplikasi web di port 3000

- hostname: app.domainku.com

service: http://localhost:3000

# Grafana dashboard

- hostname: grafana.domainku.com

service: http://localhost:3001

# SSH via browser (opsional)

- hostname: ssh.domainku.com

service: ssh://localhost:22

# Catch-all (wajib ada di paling bawah)

- service: http_status:404Langkah 5: buat DNS record

cloudflared tunnel route dns homelab-tunnel app.domainku.com

cloudflared tunnel route dns homelab-tunnel grafana.domainku.comLangkah 6: jalankan tunnel

cloudflared tunnel run homelab-tunnelUntuk production, jalankan sebagai service:

sudo cloudflared service install

sudo systemctl enable cloudflared

sudo systemctl start cloudflaredSekarang, kamu bisa mengakses https://app.domainku.com dari mana saja, tanpa port terbuka di router!

Menambahkan lapisan keamanan: Cloudflare access

Salah satu fitur yang membuat saya jatuh cinta dengan Cloudflare Tunnel adalah Cloudflare Access. Ini memungkinkan kamu menambahkan autentikasi di depan aplikasi web apapun, bahkan yang tidak punya sistem login.

Setup dasar access policy

- Buka Cloudflare Dashboard → Zero Trust → Access → Applications

- Klik “Add an application” → Self hosted

- Masukkan subdomain (misal:

grafana.domainku.com) - Buat policy:

- Allow jika email ends with

@domainku.com - Atau gunakan One time PIN (OTP) ke email tertentu

- Allow jika email ends with

Sekarang, sebelum bisa mengakses Grafana, pengunjung harus melewati autentikasi Cloudflare dulu. Bahkan jika Grafana sendiri tidak punya password, kamu tetap aman.

Ini sangat berguna untuk aplikasi internal yang seharusnya tidak terekspos publik. Saya pernah lihat dashboard admin yang terbuka tanpa login. Dengan Cloudflare Access, masalah itu tuntas.

Perbandingan langsung: port forwarding vs Cloudflare tunnel

| Aspek | Port Forwarding | Cloudflare Tunnel |

|---|---|---|

| Port terbuka di router | ✅ Ya | ❌ Tidak |

| IP publik terekspos | ✅ Ya | ❌ Tidak (di-proxy Cloudflare) |

| DDoS protection | ❌ Tidak | ✅ Built-in |

| SSL/TLS | Manual setup | ✅ Otomatis |

| Autentikasi tambahan | Manual di aplikasi | ✅ Cloudflare Access |

| Setup complexity | Rendah | Sedang |

| Biaya | Gratis | Gratis (tier dasar) |

| Latensi | Langsung | Tambahan ~5-20ms |

Kapan tetap pakai port forwarding?

Jujur, ada situasi di mana port forwarding masih masuk akal:

- Gaming server yang butuh latensi ultrabrendah

- Peer tonpeer applications seperti torrent seeding

- Situasi di mana kamu benar-benar kontrol penuh dan paham risikonya

Tapi untuk web services, dashboard, API, atau remote access, Cloudflare Tunnel hampir selalu pilihan lebih baik.

Kesalahan yang sering saya lihat

Setelah membantu beberapa teman setup homelab mereka, ini kesalahan umum yang sering terjadi:

Lupa catch all di ingress

Konfigurasi ingress harus diakhiri dengan catch all rule. Tanpa ini, cloudflared akan error.

ingress:

- hostname: app.domain.com

service: http://localhost:3000

- service: http_status:404 # WAJIB ADATidak setup sebagai service

Menjalankan cloudflared tunnel run di terminal berarti tunnel mati saat terminal ditutup. Selalu install sebagai systemd service untuk production.

Menggunakan IP lokal salah

Pastikan kamu menggunakan localhost atau 127.0.0.1, bukan IP LAN server. cloudflared berjalan di server yang sama dengan aplikasi.

Integrasi dengan stack lain

Cloudflare Tunnel bermain sangat baik dengan tools lain yang mungkin sudah kamu gunakan.

Dengan Docker

Jalankan cloudflared sebagai container:

# docker-compose.yml

services:

cloudflared:

image: cloudflare/cloudflared:latest

command: tunnel --config /etc/cloudflared/config.yml run

volumes:

- ./cloudflared:/etc/cloudflared

restart: unless-stopped

network_mode: hostUntuk memahami Docker lebih dalam, terutama jika kamu baru mulai, saya sudah menulis panduan Docker dari nol yang membahas fundamental containerization.

Dengan reverse proxy (traefik/NGINX)

Kamu bisa menempatkan Cloudflare Tunnel di depan reverse proxy yang sudah ada:

ingress:

- hostname: "*.domainku.com"

service: http://localhost:80 # Traefik/Nginx

- service: http_status:404Biarkan Traefik atau Nginx handle routing internal, Cloudflare Tunnel hanya sebagai entry point.

Monitoring dan troubleshooting

Cek status tunnel

cloudflared tunnel info homelab-tunnelLihat log real-time

sudo journalctl -u cloudflared -fDebug mode

Jika ada masalah, jalankan dengan verbose logging:

cloudflared tunnel --loglevel debug run homelab-tunnelCommon issues

- 502 Bad Gateway: Aplikasi target tidak running atau salah port

- Tunnel disconnected: Cek koneksi internet, restart cloudflared service

- DNS not resolving: Pastikan DNS record sudah dibuat via

tunnel route dns

Pelajaran yang saya petik

Setelah migrasi dari port forwarding ke Cloudflare Tunnel, beberapa hal yang saya rasakan:

- Tidur lebih nyenyak. Tidak ada lagi paranoia tentang port terbuka.

- Maintenance lebih mudah. Tidak perlu konfigurasi ulang router saat pindah ISP atau ganti IP.

- Akses dari mana saja. Bahkan di jaringan yang memblokir port custom, Cloudflare Tunnel tetap bekerja karena menggunakan port 443 standar.

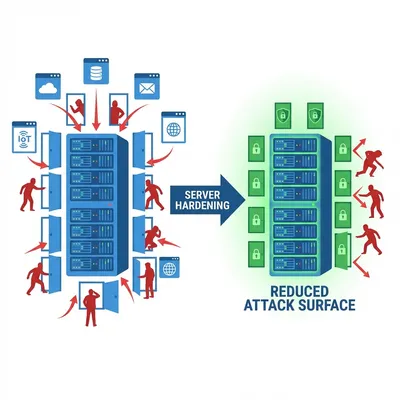

Keamanan server tidak berhenti di tunnel saja. Pastikan juga kamu sudah mengimplementasikan best practice hardening Linux untuk lapisan pertahanan yang lebih dalam.

Penutup

Port forwarding adalah teknik klasik yang sudah ada sejak lama. Tapi di era di mana serangan otomatis terjadi setiap detik, pendekatan ini sudah ketinggalan zaman untuk kebanyakan use case.

Cloudflare Tunnel menawarkan cara yang lebih modern dan aman untuk mengekspos layanan ke internet. Tidak ada port terbuka, tidak ada IP terekspos, dan kamu mendapat bonus DDoS protection plus SSL gratis.

Apakah ini solusi sempurna? Tidak ada yang sempurna. Kamu menambahkan dependency ke layanan pihak ketiga. Tapi trade offnya sangat masuk akal untuk kebanyakan situasi.

Mulailah dengan satu layanan kecil. Coba expose dashboard monitoring atau aplikasi internal. Rasakan bedanya. Saya yakin kamu tidak akan mau kembali ke port forwarding lagi.

Semoga pembahasan Cloudflare Tunnel ini membantu kamu mengambil keputusan yang lebih tepat di lapangan.

Checklist Implementasi

- Uji langkah di lab terlebih dulu sebelum produksi.

- Dokumentasikan konfigurasi, versi, dan langkah rollback.

- Aktifkan monitoring + alert untuk komponen yang diubah.

- Audit akses dan terapkan prinsip least privilege.

Referensi Resmi

Butuh Bantuan?

Jika ingin implementasi aman di produksi, saya bisa bantu assessment, eksekusi, dan hardening.

Hubungi SayaTentang Penulis

Kamandanu Wijaya

IT Infrastructure & Network Administrator

Administrator infrastruktur & jaringan dengan pengalaman enterprise 14+ tahun, fokus stabilitas, keamanan, dan automasi.

Sertifikasi: Google IT Support, Cisco Networking Academy, DevOps.

Lihat ProfilButuh Solusi IT?

Tim DoWithSudo siap membantu setup server, VPS, dan sistem keamanan lo.

Hubungi Kami